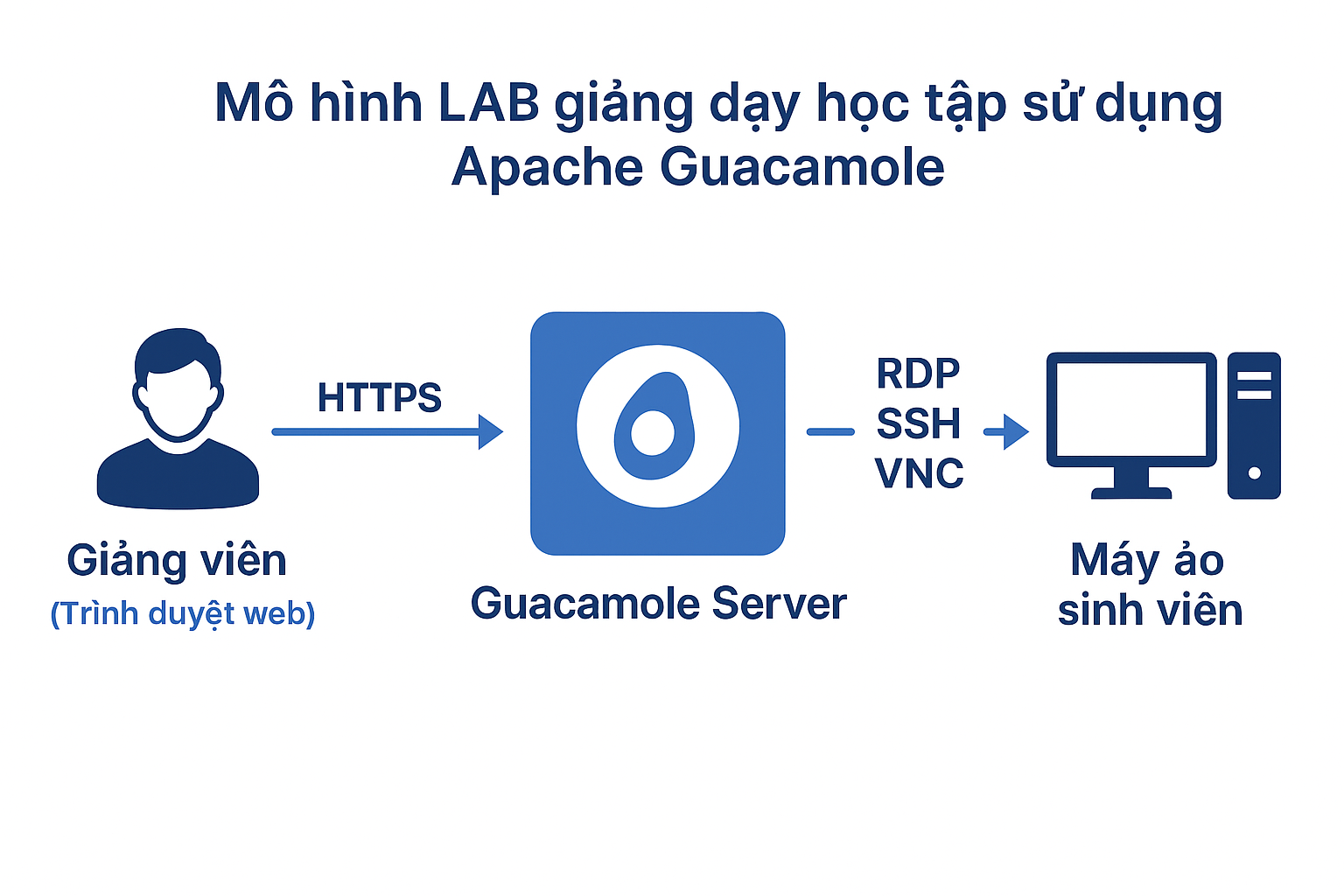

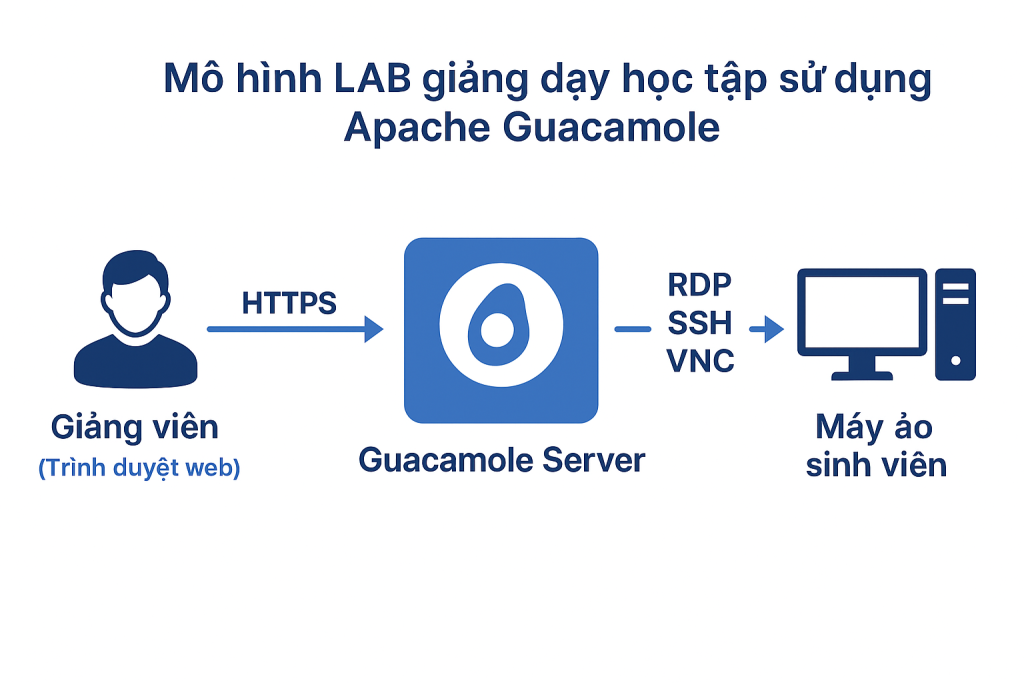

Mô hình triển khai LAB nhỏ sử dụng Apache Guacamole

Trong bài 2 này, chúng ta sẽ tìm hiểu cách triển khai mô hình LAB nhỏ

sử dụng Apache Guacamole – giải pháp giúp sinh viên thực hành

trực tiếp trên máy ảo (Windows/Linux) thông qua trình duyệt web mà không cần

cài đặt phần mềm. Mô hình này phù hợp cho lớp học từ 10 đến 20 sinh viên.

1. Mục tiêu triển khai

- Giúp giảng viên dễ dàng quản lý, giám sát máy ảo học viên.

- Giúp sinh viên thực hành trực tuyến qua trình duyệt web.

- Tối ưu tài nguyên và đảm bảo an toàn hệ thống.

2. Kiến trúc hệ thống LAB

Giảng viên ─────────── HTTPS ───────────► Guacamole Server ─────────► Máy ảo sinh viên

(Trình duyệt web) (Tomcat + guacd) (Windows / Linux)

Thành phần chính:

- Guacamole Server: Ubuntu Server 22.04, chạy Apache Tomcat + guacd + MariaDB.

- Máy ảo sinh viên: Windows 10, Ubuntu 22.04 hoặc Kali Linux, bật RDP/SSH.

- Trình duyệt: Chrome, Firefox hoặc Edge – không cần plugin.

3. Cấu hình đề xuất

| Thành phần | Thông số khuyến nghị |

|---|---|

| Host Server | 8 vCPU, RAM 32GB, SSD 512GB |

| Guacamole VM | 2 vCPU, RAM 4GB, Ubuntu Server 22.04 |

| Máy ảo sinh viên | 2GB RAM/máy, kết nối RDP hoặc SSH |

| Database | MariaDB 10.6 hoặc PostgreSQL 14 |

| Truy cập Web | HTTPS port 8443 (Let’s Encrypt / Self-signed) |

4. Các bước cài đặt chi tiết

Bước 1: Cài Apache Tomcat và Guacamole

sudo apt update

sudo apt install tomcat9 tomcat9-admin mysql-server -y

wget https://downloads.apache.org/guacamole/1.5.5/binary/guacamole-1.5.5.war \

-O /var/lib/tomcat9/webapps/guacamole.war

sudo apt install guacd -y

Bước 2: Cấu hình cơ sở dữ liệu

mysql -u root -p

CREATE DATABASE guacdb;

CREATE USER 'guacuser'@'localhost' IDENTIFIED BY 'Guac@123';

GRANT ALL ON guacdb.* TO 'guacuser'@'localhost';

FLUSH PRIVILEGES;

Bước 3: Cấu hình tệp guacamole.properties

sudo nano /etc/guacamole/guacamole.properties

Thêm nội dung sau:

mysql-hostname: localhost

mysql-database: guacdb

mysql-username: guacuser

mysql-password: Guac@123

Bước 4: Khởi động dịch vụ

sudo systemctl enable guacd tomcat9

sudo systemctl start guacd tomcat9

Truy cập trình duyệt:

https://ip-server:8443/guacamoleTài khoản mặc định: guacadmin / guacadmin (hãy đổi mật khẩu sau khi đăng nhập).

5. Tạo tài khoản và gán máy ảo cho sinh viên

- Đăng nhập vào giao diện Guacamole.

- Chọn Settings → Connections → New Connection.

- Chọn giao thức:

RDPcho Windows hoặcSSHcho Linux. - Nhập địa chỉ IP, user và mật khẩu của VM học viên.

- Lưu cấu hình và gán quyền user tương ứng (student01, student02…).

6. Bảo mật và quản trị

- Sử dụng HTTPS (Let’s Encrypt hoặc chứng chỉ nội bộ).

- Tích hợp LDAP hoặc Active Directory để quản lý tài khoản.

- Bật xác thực hai lớp (2FA) với Google Authenticator.

- Giới hạn thời gian phiên truy cập để tiết kiệm tài nguyên.

- Ghi log truy cập để theo dõi hoạt động sinh viên.

7. Mở rộng mô hình

- Tự động cấp máy ảo bằng Ansible + Guacamole API.

- Tích hợp với hệ thống LMS như Moodle để quản lý bài tập.

- Dùng NGINX Reverse Proxy khi có nhiều lớp học song song.

8. Kết luận

Apache Guacamole giúp xây dựng phòng LAB học tập ảo hiện đại,

giảm chi phí, dễ triển khai và an toàn. Với mô hình này, sinh viên có thể

học tập và thực hành ở bất kỳ đâu, giảng viên dễ dàng giám sát và quản trị

toàn bộ môi trường giảng dạy chỉ qua trình duyệt web.

Từ khóa SEO: Apache Guacamole, phòng lab ảo, lab học tập, giảng dạy CNTT, remote desktop gateway, lab trực tuyến, học từ xa.