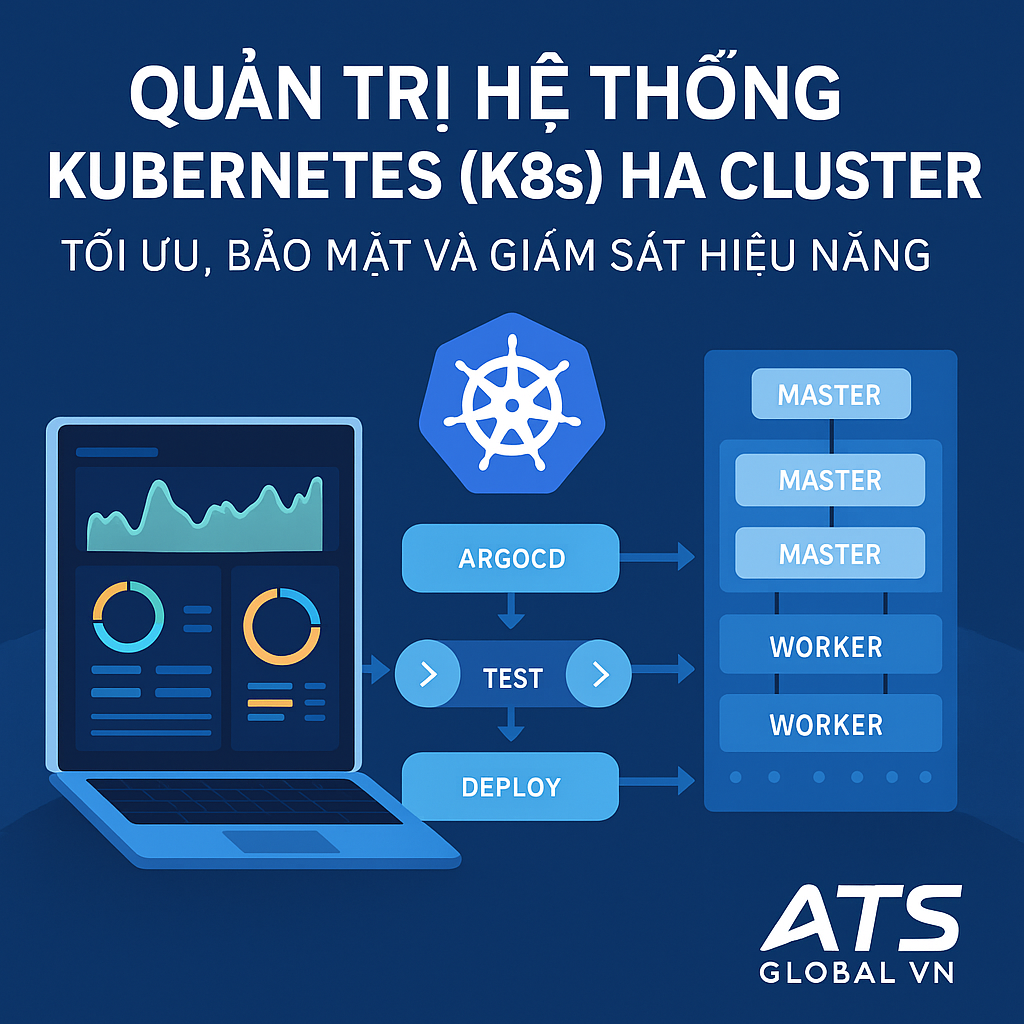

Quản Trị Chuyên Sâu Hệ Thống Kubernetes (K8s) HA Cluster – Tối Ưu, Bảo Mật Và Giám Sát Hiệu Năng

Sau khi bạn đã triển khai thành công cụm Kubernetes HA Cluster bằng VPS Script tự động của ATS GLOBAL VN, bước tiếp theo chính là quản trị, giám sát và tối ưu vận hành. Đây là giai đoạn quan trọng để cụm K8s hoạt động ổn định, chịu tải tốt, tiết kiệm tài nguyên và đảm bảo an toàn dữ liệu.

1️⃣ Tổng Quan Về Quản Trị Hệ Thống K8s HA

Hệ thống Kubernetes (K8s) HA Cluster sau khi triển khai bao gồm 3 tầng chính cần quản trị:

- Tầng Control Plane: quản lý API Server, Scheduler, Controller Manager, ETCD

- Tầng Node: quản lý kubelet, containerd, network plugin

- Tầng Observability: theo dõi log, giám sát, cảnh báo

Mục tiêu của quản trị chuyên sâu:

- 🧠 Duy trì độ sẵn sàng (HA) cao nhất – không downtime

- ⚙️ Tối ưu hiệu năng cho workload thực tế

- 🔒 Tăng cường bảo mật và tuân thủ tiêu chuẩn DevSecOps

- 📊 Giám sát tài nguyên, cảnh báo sớm khi có lỗi

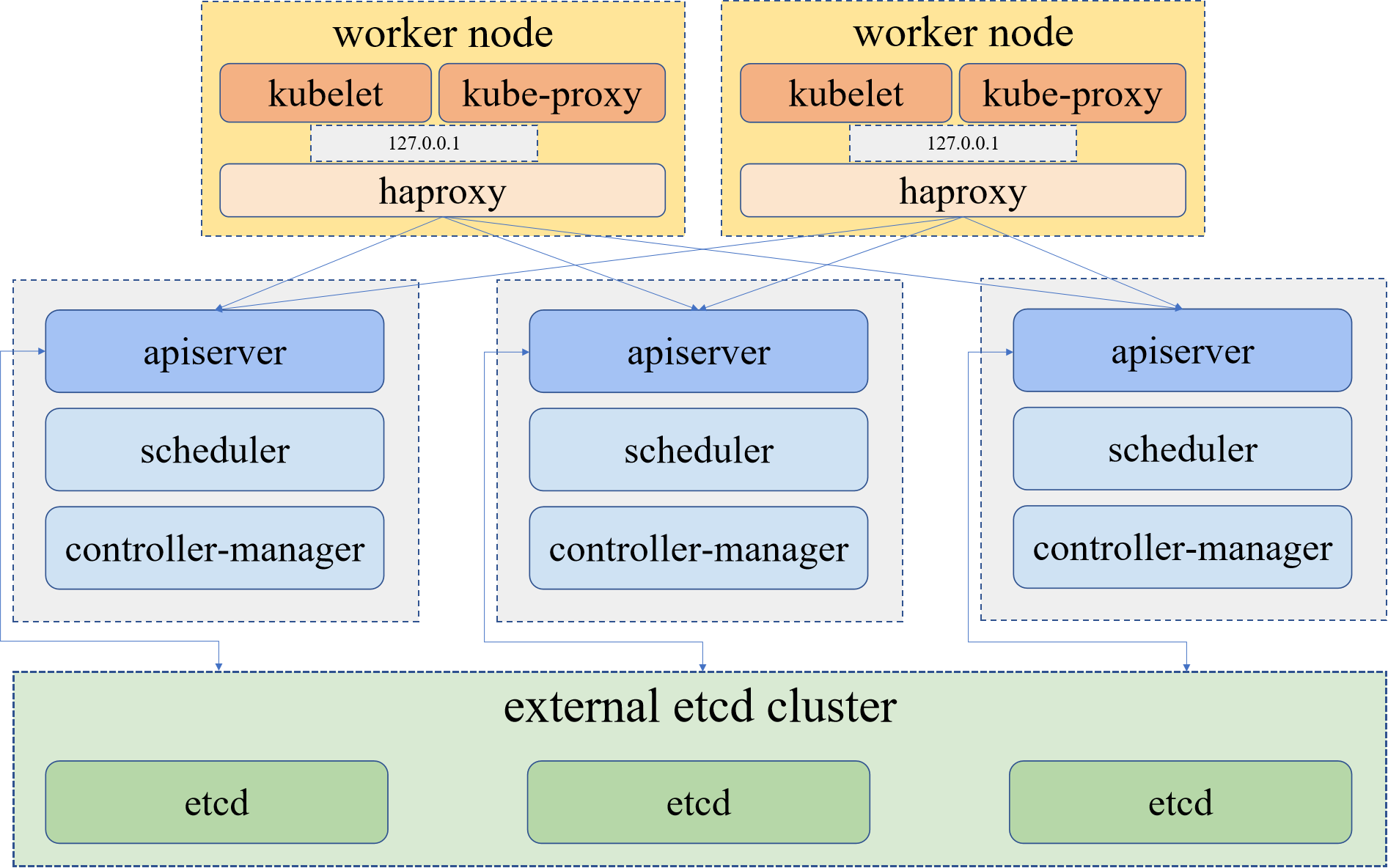

2️⃣ Cấu Trúc Hệ Thống Kubernetes HA Chuẩn Sản Xuất

Một cụm K8s HA chuẩn Production nên được phân lớp như sau:

+----------------------------------------------------------+

| Kubernetes HA Cluster |

|----------------------------------------------------------|

| Master1 Master2 Master3 | VIP (HAProxy + Keepalived) |

|----------------------------------------------------------|

| Worker1 Worker2 Worker3 | Containerd + Kubelet |

|----------------------------------------------------------|

| Logging (EFK) | Monitoring (Prometheus + Grafana) |

|----------------------------------------------------------|

| Ingress (Nginx / Traefik) | CertManager | ArgoCD |

+----------------------------------------------------------+

Cấu trúc trên giúp hệ thống đạt được:

- ✅ High Availability: luôn có ít nhất 2 master hoạt động

- ✅ Observability: dễ giám sát lỗi và hiệu năng

- ✅ Scalability: dễ mở rộng thêm worker node khi cần

3️⃣ Quản Trị Cụm Control Plane – Trái Tim Hệ Thống

Control Plane chịu trách nhiệm điều phối toàn bộ cụm, do đó cần bảo trì cẩn thận.

🧱 Sao lưu & phục hồi ETCD

# Sao lưu thủ công ETCD mỗi 24h

ETCDCTL_API=3 etcdctl snapshot save /backup/etcd-$(date +%F).db \

--cacert /etc/kubernetes/pki/etcd/ca.crt \

--cert /etc/kubernetes/pki/etcd/server.crt \

--key /etc/kubernetes/pki/etcd/server.key

# Phục hồi khi cần

ETCDCTL_API=3 etcdctl snapshot restore /backup/etcd-latest.db

🔄 Quản lý HAProxy và Keepalived

systemctl status haproxy keepalived

systemctl restart haproxy keepalived

Nên kiểm tra log định kỳ:

tail -f /var/log/syslog | grep keepalived

tail -f /var/log/haproxy.log

🧩 Xem trạng thái cụm

kubectl get nodes -o wide

kubectl get componentstatuses

kubectl get cs

4️⃣ Quản Trị Worker Node Và Ứng Dụng

🔍 Kiểm tra tình trạng container runtime

systemctl status containerd

crictl ps -a

🧠 Tự động cân bằng tải và rollback deployment

kubectl rollout restart deployment web

kubectl rollout undo deployment web

kubectl get pods -o wide

Giúp cập nhật ứng dụng mà không downtime – chuẩn CI/CD.

5️⃣ Giám Sát Hiệu Năng Cụm Kubernetes

📊 Cài Prometheus + Grafana

kubectl create namespace monitoring

kubectl apply -f https://raw.githubusercontent.com/prometheus-operator/prometheus-operator/main/bundle.yaml

kubectl apply -f https://github.com/prometheus-operator/kube-prometheus/raw/main/manifests/setup

🎨 Truy cập Dashboard Grafana

kubectl port-forward svc/grafana 3000:3000 -n monitoring

Mặc định user/password: admin / admin

📈 Các chỉ số cần giám sát

- CPU / RAM sử dụng theo node

- Trạng thái pod và deployment

- Network latency và error rate

- Storage I/O và dung lượng

6️⃣ Bảo Mật Chuyên Sâu Cho Cụm Kubernetes

🔐 Bật RBAC (Role-Based Access Control)

kubectl create clusterrolebinding admin-binding \

--clusterrole=cluster-admin \

--user=admin@example.com

🧱 Quét bảo mật container image

trivy image nginx:latest

🔒 Bảo vệ API Server bằng CertManager + Firewall

ufw allow 6443/tcp

ufw allow 10250/tcp

ufw enable

🚫 Giới hạn quyền root trong Pod

securityContext:

runAsUser: 1000

runAsGroup: 3000

fsGroup: 2000

allowPrivilegeEscalation: false

Đây là cấu hình chuẩn CIS Benchmark giúp cụm đạt mức an toàn cao nhất.

7️⃣ Tự Động Hóa (Automation) Với ArgoCD & Helm

⚙️ Cài ArgoCD

kubectl create namespace argocd

kubectl apply -n argocd -f https://raw.githubusercontent.com/argoproj/argo-cd/stable/manifests/install.yaml

🧩 Deploy ứng dụng bằng Helm

helm repo add bitnami https://charts.bitnami.com/bitnami

helm install myapp bitnami/nginx

Kết hợp ArgoCD + Helm = CI/CD tự động, rollback dễ dàng khi có sự cố.

8️⃣ Theo Dõi Log & Audit Hoạt Động

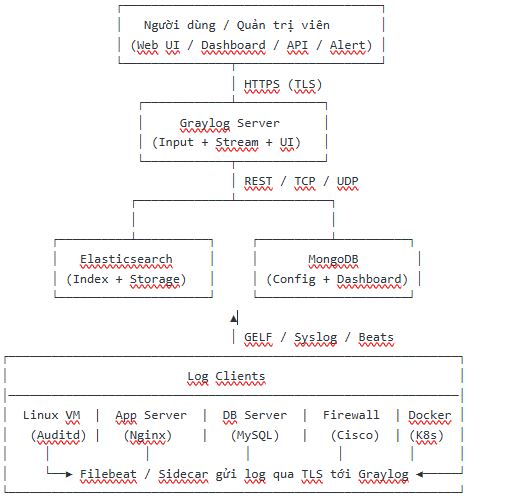

🧱 Triển khai ELK Stack (Elasticsearch, Logstash, Kibana)

kubectl create ns logging

helm repo add elastic https://helm.elastic.co

helm install elasticsearch elastic/elasticsearch -n logging

helm install kibana elastic/kibana -n logging

🔍 Xem log từ container

kubectl logs -f pod-name -n namespace

kubectl logs -f -l app=myapp

9️⃣ Lịch Bảo Trì Và Chiến Lược Backup

Để cụm hoạt động bền vững, nên thiết lập lịch bảo trì định kỳ:

- 🕒 Mỗi ngày: Backup ETCD, kiểm tra pod lỗi

- 🕒 Mỗi tuần: Cập nhật Kubernetes và container image

- 🕒 Mỗi tháng: Kiểm tra log bảo mật và kiểm thử phục hồi

Thêm cronjob backup tự động:

0 3 * * * /usr/local/bin/k8s-backup.sh >> /var/log/k8s-backup.log 2>&1

—

🔟 Kết Luận – Quản Trị Kubernetes Chuyên Nghiệp, Tự Động, An Toàn

Quản trị một cụm Kubernetes HA Cluster không chỉ dừng ở việc triển khai – mà là quá trình liên tục tối ưu, giám sát và bảo vệ. Với công cụ tự động của ATSVN, bạn có thể:

- ✅ Cài đặt HA Cluster chỉ với 1 dòng lệnh

- ✅ Giám sát toàn diện với Prometheus + Grafana

- ✅ Triển khai CI/CD tự động qua ArgoCD

- ✅ Bảo mật tối đa với RBAC, CertManager, CIS Benchmark

ATS GLOBAL VN cung cấp trọn gói giải pháp K8s Enterprise cho doanh nghiệp: từ triển khai, tối ưu, đến giám sát và backup toàn cụm.

📞 Liên Hệ Dịch Vụ & Hỗ Trợ

- 🌐 Website: https://atsvn.net

- 📧 Email: support@atsvn.net

- 📱 Hotline / Zalo: 0985 128 051

🔖 Từ khóa gợi ý:

Quản trị Kubernetes, quản lý cụm K8s, giám sát K8s HA Cluster, bảo mật Kubernetes, Kubernetes monitoring, DevOps automation, ArgoCD CI/CD, Prometheus Grafana K8s, ATSVN Kubernetes, vận hành hệ thống Kubernetes